Dialogue Citoyen Mondial sur l’Avenir d’Internet

Matériaux d’information

Ce document est le fruit d’un processus de coproduction et d’amélioration itérative. Les auteurs principaux sont Tereza Horejsova et Stephanie Borg Psaila de la DiploFoundation (« Internet and me »), Anouk Ruhaak (“My data, your data, our data”), Chiara Ullstein et Michel Hohendanner (“from the public sphere to the digital public sphere”) et Matthias C. Kettemann de l’Institut Leibniz de recherche sur les médias (“Good news, bad news, fake news, real news”).

Ce travail est sous licence Creative Commons Attribution-ShareAlike 4.0 International License.

Table des matières

Edito

Bienvenu.e à tou.te.s !

Internet ?!

Mais, pourquoi ?

Les matériaux d’information

Internet et moi

Qu’est-ce qu’Internet ?

Internet existe depuis plus de 50 ans

Un réseau de réseaux

Comment Internet a évolué

Qui a accès ?

Qui fait fonctionner Internet ?

Internet : positif ou négatif ? Identifions les points bloquants

Mes données, vos données, nos données

On laisse notre trace en ligne : les données

Ce que des empreintes peuvent révéler de nous

Comment les données sont utilisées

Tout ne relève pas de vous

Pourquoi c’est important aujourd’hui

Les différentes façons de voir les données

Les données en tant que ressource privée pouvant être possédée

Les données en tant que travail

Les données en tant que reflet personnel

Les données en tant que déchets toxiques

Les données en tant qu’infrastructure

Qui devrait bénéficier de nos données (numériques) ?

Vers une sphère digitale publique solide

Qu’est-ce que c’est et pourquoi c’est important ?

Une opportunité à ne pas manquer

De la « sphère publique” …

… à la sphère publique numérique

Comment gérer toutes ces informations ?

Une sphère publique en bonne santé

Des bonnes nouvelles, des mauvaises nouvelles, des fausses nouvelles et des vraies nouvelles

Qu’est-ce que la désinformation et pourquoi c’est un vrai sujet ?

La liberté d’expression et ses limites

Est-ce que la désinformation un vrai problème ?

Lutter contre la désinformation

Le rôle des Etats et des gouvernements

Le rôle des plateformes

Les utilisateurs doivent-ils être responsables ?

Qu’en est-il de la société civile et des médias ?

Alors, quels outils doit-on implémenter ?

La gouvernance de l’Intelligence Artificielle

Qu’est-ce que l’Intelligence artificielle et pourquoi c’est important ?

Au-delà de l’engouement

Domaines d’application actuels de l’AI

Qu’est ce que l’Apprentissage Automatique ?

Le processus de l’Apprentissage Automatique

Quelques défis propre à l’Apprentissage Automatique

Qui est responsable ?

Vers des règles de gouvernance de l’Intelligence Artificielle

Regardons vers l’avenir

Qui devrait superviser Internet ?

Qu’est-ce que la « gouvernance » et pourquoi c’est important

Gouvernance de l’Internet 101

Nous, l’Internet

Lexique

Note

Bienvenue à tou.te.s !

Comment faire un dessin d’Internet ? Vous pouvez dessiner un ordinateur, un téléphone portable ou une tablette. Peut-être imaginez-vous plusieurs ordinateurs reliés entre eux, avec des lignes aléatoires interconnectées. Voilà à quoi ressemble Internet pour la plupart d’entre nous, les utilisateurs. Si l’on pense à la technologie qui se cache derrière Internet, cette image est correcte. Internet est un réseau mondial qui relie les ordinateurs et les appareils, et chacun d’entre nous qui utilisons l’outil. Il est également présent partout : dans nos foyers jusque dans nos bureaux (pensez aussi aux appareils de cuisine et aux véhicules !), aux espaces ouverts, aux bureaux gouvernementaux et aux transports publics.

Mais pour comprendre le fond du sujet, nous devons regarder au-delà du réseau et nous demander : existe-il des limites à Internet ?

Internet?!

Qui se cache derrière Internet et qui en est le ou la propriétaire ? Devons-nous nous préoccuper de la façon dont Internet est géré et pouvons-nous faire confiance au système ? Qui veillera à ce qu’Internet ne soit pas utilisé pour nous nuire ? Quel(s) bénéfice(s) pour la société ? Comment a-t-il facilité notre vie ? Notre vie devient-elle moins privée avec Internet, ou bien celui-ci rend-il la vie plus privée et anonyme ? Quel est l’impact d’Internet sur l’économie et l’emploi ? La technologie rendra-t-elle nos emplois superflus ? Sommes-nous accros à Internet ou est-ce vraiment l’outil le plus utile sur beaucoup d’aspects de notre vie quotidienne ? Et qu’en est-il de notre identité en ligne ? Que nous permettra-t-elle de faire à l’avenir et dans quelle mesure est-elle protégée des criminels ? Qu’advient-il des données que nous produisons ?

Mais, pourquoi ?

Près de 55 % de la population mondiale est aujourd’hui connectée à Internet. Si les degrés d’accès et d’utilisation sont différents (pour l’instant), Internet représente une formidable opportunité pour l’humanité. Par l’effet multiplicateur des réseaux et la possibilité d’être connecté presque instantanément à l’information et aux individus, Internet a révolutionné les relations humaines et la société, au point d’être considéré par certains comme l’espace phare d’une société de liberté et d’égalité entre tous les êtres humains. Cependant, si l’humanité bénéficie de ces progrès, ses effets, positifs et négatifs, sont amplifiés. La sécurité et la vie privée des internautes, la dépendance, la protection des données et la désinformation sont autant de sujets sur lesquels des décisions doivent être prises, celles-ci orienteront l’avenir d’Internet.

Le Dialogue Citoyen Mondial sur l’avenir d’Internet vise à mettre les citoyens autour de la table des négociations sur leur avenir, notre avenir. Qu’il s’agisse de zones à forte connectivité ou de zones peu ou pas connectées, chaque être humain est touché par ce qui se passe sur le net. Ce Dialogue Citoyen Mondial engage des milliers de citoyens ordinaires dans le monde entier et couvre des dizaines de pays, afin d’ouvrir un canal de communication entre nous et les responsables politiques et les décideurs, que ce soit dans une entreprise ou au sein d’un gouvernement. Il s’agit de la plus grande délibération citoyenne de l’histoire. Et la première sur le sujet d’Internet à cette échelle. Félicitations à chacun et chacune d’entre vous !

Si nous vous avons invité, c’est parce que nous voulons que vous exprimiez vos espoirs, vos craintes et vos recommandations sur l’avenir que vous souhaitez pour Internet. Nous apporterons les résultats de ces discussions aux responsables politiques et aux décideurs et leur fournirons des documents de première qualité pour soutenir leurs discussions et leurs décisions. Ils verront le pouvoir qu’il y a à vous inclure à la table des négociations.

Vous êtes donc invités à prendre la parole et à vous faire entendre.

Nous sommes sur le point de nous engager dans un voyage qui nous mènera au cœur de notre passé numérique, au présent et au futur. Nous commencerons par examiner ce qu’est Internet pour vous et comment l’épidémie de COVID-19 a influencé votre relation avec l’outil. Nous nous concentrerons ensuite sur la question de savoir ce qu’est une bonne identité numérique. Nous discuterons plus particulièrement de la question du traitement de nos données. Nous passerons ensuite à la discussion sur le défi moderne de l’information et de la discussion sur Internet et sur la question de savoir si nous pouvons ou devons lui faire confiance. Le prochain sujet qui attirera notre attention est ce qu’on appelle « l’intelligence artificielle » et sa gestion. Enfin, nous aborderons les questions à long terme et parlerons de la manière dont nous prenons des décisions sur l’avenir d’Internet.

Les matériaux d’information

Le texte que vous avez entre les mains ou sur votre écran est là pour vous guider dans la jungle très complexe du sujet que vous allez aborder. Ils vous aideront à comprendre les concepts et les discussions. Ils n’ont pas pour but d’être exhaustifs, ils visent à vous donner les informations basiques nécessaires pour comprendre les grandes discussions qui ont lieu aujourd’hui et dans les années à venir.

Si elles sont trop longues pour vous, ne vous inquiétez pas, vous en aurez un résumé pendant la journée de délibération et l’animateur de votre groupe les aura également lues.

Bienvenue à bord et merci d’être là !

Qu’est-ce qu’Internet ?

Internet est un réseau mondial qui relie les ordinateurs et les appareils entre eux, et chacun d’entre nous qui utilise Internet. Il est également présent partout : à la maison, au bureau (pensez aussi aux appareils de cuisine et aux véhicules !), dans les espaces ouverts, les bureaux et les transports publics.

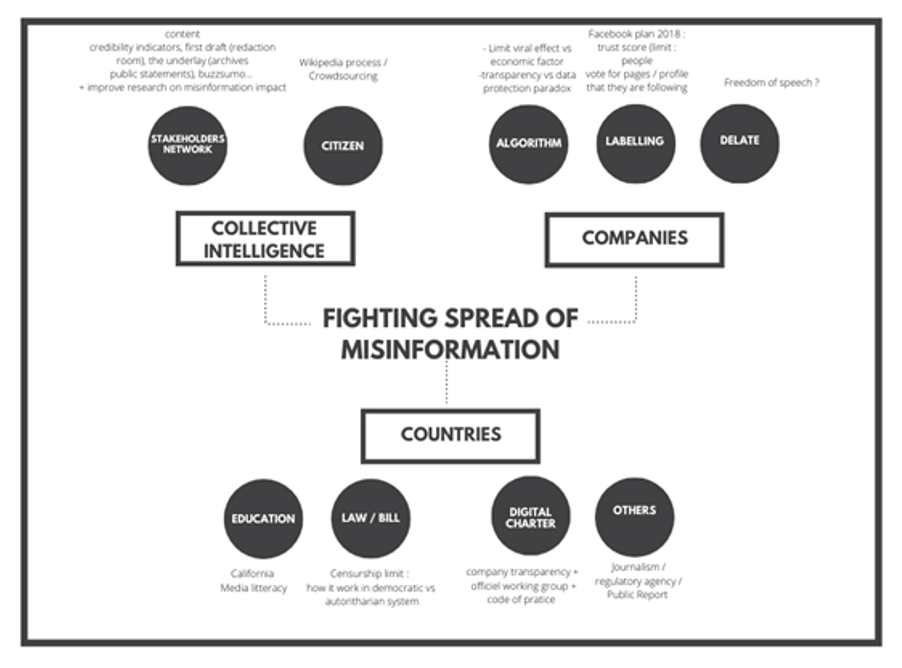

Internet fonctionne essentiellement sur trois niveaux :

- L’infrastructure de télécommunications (en bas) ou la couche physique à travers laquelle le trafic Internet circule (câbles et lignes, modems et routeurs) ;

- Les protocoles Internet (IP) (au milieu) ou la couche transport, y compris le système de noms de domaine (DNS – le carnet d’adresses), la zone racine et les normes techniques et web (les logiciels qui font fonctionner Internet), qui permettent à l’information de trouver son chemin.

- Contenu et applications (en haut) ou la couche d’application. Il s’agit par exemple des sites et services que vous utilisez sur Internet, de votre plate-forme de médias sociaux ou de vidéo, etc.

L’identité numérique au sens strict est l’ensemble des informations sur une entité utilisées par les systèmes informatiques pour représenter une personne, une organisation, une application ou un dispositif externe, comme un mot de passe ou une empreinte digitale. Elle peut être utilisée pour créer votre identité en ligne sur un réseau social ou un blog. L’identité numérique peut être considérée comme une clé et le service que l’on veut utiliser sur Internet comme un verrou. Au sens large, l’identité numérique est l’ensemble des caractéristiques numériques que vous laissez sur l’internet, chaque trace que vous produisez en ligne en utilisant un dispositif lié à l’internet.

Tout comme votre identité physique, votre identité numérique est constituée de nombreuses informations. Et comme l’identité physique, elle ne peut être comprise correctement que lorsque le contexte est clair. Votre identité numérique sur une plateforme de réseau social est constituée d’informations autres que votre identité numérique dans votre institution financière. Et avec l’autorité de votre État, vous détenez à nouveau d’autres informations. Comme vous pouvez le voir, notre identité numérique change en fonction de l’acteur avec lequel nous parlons et nous avons donc différentes identités numériques.

Internet a été présent depuis plus de 50 ans

Internet a été inventé par des scientifiques qui voulaient relier leurs ordinateurs entre eux. Les scientifiques ont rapidement commencé à découvrir le potentiel plus large de ce premier projet, et ont trouvé un moyen pour les ordinateurs de partager des informations, similaire à ce que faisait le système télégraphique ou téléphonique dans les années précédentes. L’idée de départ était que ce réseau établisse un réseau de communication militaire sécurisé et résistant. Avec le temps, la nature « décentralisée » du réseau est devenue évidente : si une partie du réseau tombe en panne, le reste peut encore continuer à fonctionner.

Un réseau de réseaux

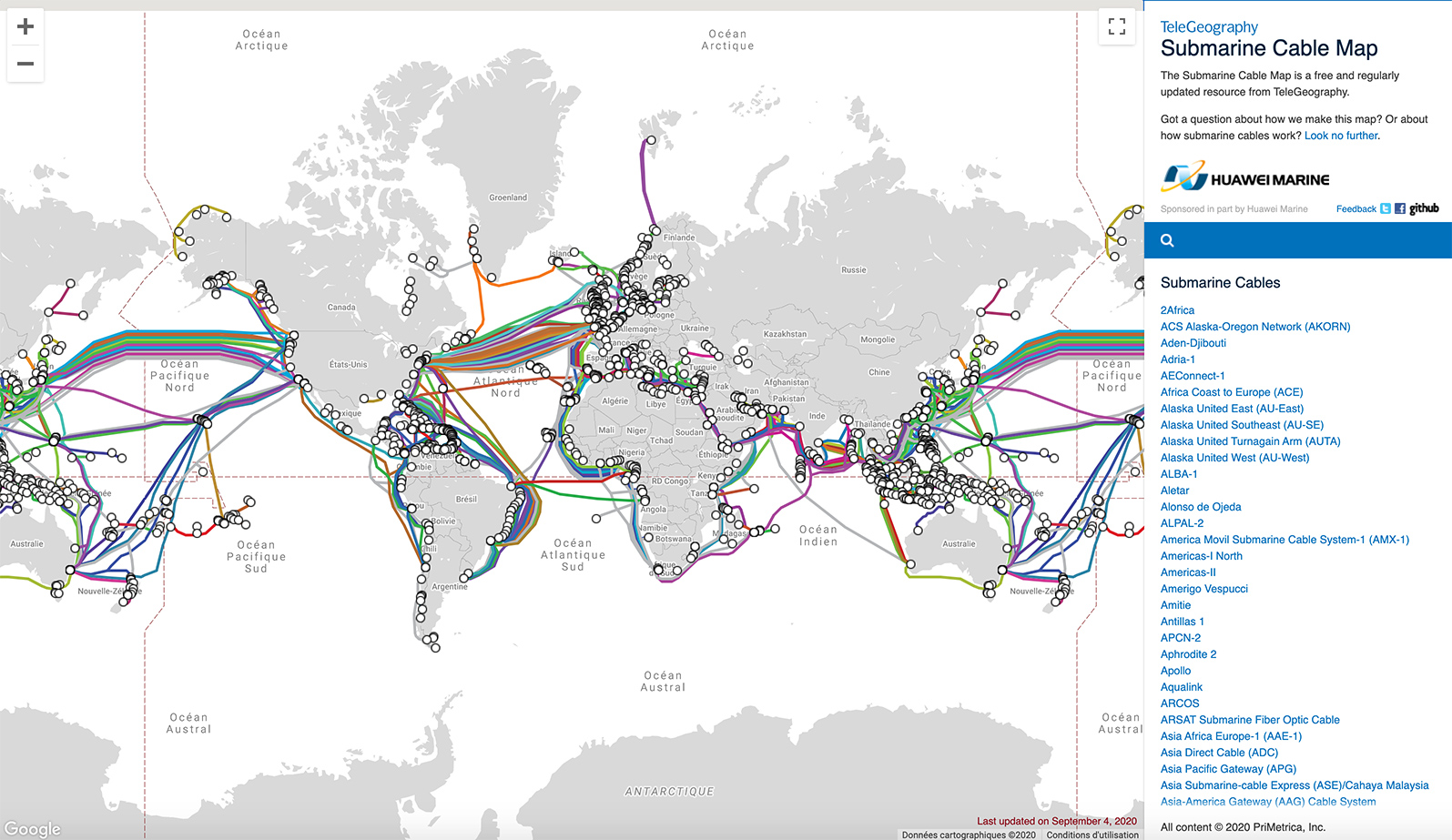

Comment le réseau a-t-il été construit ? Il a été relativement facile de relier les ordinateurs entre eux : les câbles ont fait le travail. Il était également facile de connecter un ordinateur d’un continent à un autre ordinateur d’un autre continent, avec un océan entre les deux. Les câbles ont été installés sous l’eau au niveau le plus profond, ce qui est d’ailleurs le système que nous utilisons encore aujourd’hui.

Pour que l’information passe par les câbles, les scientifiques ont dû inventer un langage informatique qui permettait de casser l’information en petits morceaux, de la faire passer par des câbles et de la réassembler une fois arrivée à destination.

Comment les petits morceaux savent-ils où aller ? Les scientifiques ont également inventé un carnet d’adresses pour l’Internet, qui nous permet de diriger facilement les informations vers une adresse électronique spécifique, ou de demander à nos navigateurs de nous conduire vers un site web spécifique.

Source des images : https://www.submarinecablemap.com/

Comment Internet a évolué

Grâce au réseau, à la langue et au carnet d’adresses, nous pouvons aujourd’hui utiliser les médias sociaux, communiquer par courrier électronique et sur d’autres plateformes, rechercher des informations, écouter de la musique, regarder des vidéos, acheter des biens et des services… Internet a changé et amélioré le travail des grandes industries, telles que l’industrie manufacturière, les soins de santé et les transports, ainsi que celui de l’administration publique et des gouvernements.

Quelle est la différence entre Internet et le World Wide Web (WWW) ?

Les termes Internet et World Wide Web (www) sont parfois utilisés de manière interchangeable. En réalité, ils signifient des choses différentes. Internet est l’infrastructure qui relie tout ensemble ; le www n’est qu’une des nombreuses applications internet que nous utilisons pour communiquer, accéder à des sites web, etc. Pensez au système postal : Internet est similaire au réseau des bureaux de poste et des boîtes aux lettres, tandis que le www est similaire aux lettres et aux colis que nous envoyons par ce système. En même temps, le www est probablement l’application qui a fait croître l’utilisation d’Internet de manière exponentielle.

Qui y a accès ?

La moitié de la population mondiale considère Internet comme une évidence. Pourtant, l’autre moitié n’a toujours pas accès à Internet et ne peut donc pas en tirer les mêmes avantages. Dans un certain nombre de pays en développement, l’infrastructure de base – comme l’électricité – n’existe tout simplement pas. Comme les ressources des pays peuvent être extrêmement limitées, les gouvernements peuvent être plus enclins à dépenser le peu de ressources disponibles pour résoudre des problèmes tels que la pénurie alimentaire ou la pauvreté. Dans plusieurs pays où une connexion Internet est disponible, le coût du service peut être incroyablement élevé (il coûte parfois un mois de salaire ou plus). Comme les investissements pour construire l’infrastructure dans ces régions sont élevés et que le cadre juridique peut être compliqué, les entreprises ne veulent pas réduire les coûts d’accès et les gouvernements ne veulent pas souvent investir des sommes pourtant nécessaires.

Si l’accessibilité financière est le principal défi, il peut être surprenant d’apprendre que certaines personnes sont incapables de trouver du contenu dans la langue qu’elles comprennent (50 % en anglais et seulement 2 % en chinois). Et si certains peuvent comprendre une ou plusieurs des langues les plus couramment utilisées sur Internet, ce peut être trop difficile pour certains groupes défavorisés.

Qui fait fonctionner Internet ?

- Les gouvernements créent ou adaptent des règles pour permettre au commerce électronique de se développer, pour fournir au secteur privé suffisamment d’incitations à investir et pour réglementer d’autres domaines d’Internet. Certains gouvernements utilisent Internet pour lancer des cyberattaques ou pour réprimer ceux qui se plaignent du comportement de leur gouvernement.

- La société civile s’exprime au nom des utilisateurs et internautes. Les organisations de la société civile alertent les gouvernements et les entreprises de tout méfait dont nous pourrions souffrir, ou tirent la sonnette d’alarme lorsque les droits des utilisateurs doivent être protégés. Certaines organisations sont plus actives que d’autres.

- Grâce à la recherche, les universitaires et leurs institutions contribuent en examinant des questions qui dépassent les aspects commerciaux. Ils réfléchissent à la théorie qui sous-tend le fonctionnement de l’ensemble et, dans de nombreux cas, l’appliquent à des scénarios réels.

- La communauté technique et le secteur privé repoussent les limites de ce que la technologie peut faire pour nous aujourd’hui et demain, et dans les 5, 15 ou 50 prochaines années (pensez à l’intelligence artificielle ou à la réalité virtuelle). Parfois, la ruée vers le lancement de nouveaux produits est si intense que d’autres aspects, comme la possibilité que les produits soient piratés, ne sont pas suffisamment testés (et c’est pourquoi on nous demande souvent, par le biais d’une fenêtre contextuelle occasionnelle, d’installer une mise à jour de sécurité, ou un patch…).

Internet: positif ou négatif ? Identifions certains des principaux problèmes

Dans le monde hors ligne, beaucoup de choses que nous utilisons dans notre vie quotidienne peuvent être utilisées par des malfaiteurs. Par exemple, nous utilisons normalement de l’argent pour acheter des biens et des services. Mais l’argent peut être utilisé pour exploiter les autres ou peut être volé. De même, un ordinateur peut être utilisé par des enfants pour apprendre de nouvelles choses, mais il peut aussi être utilisé par des criminels pour établir des contacts inappropriés avec des enfants (tous les risques ne se manifestent pas, en réalité). Les médias sociaux sont généralement utilisés pour communiquer avec la famille et les amis, mais ils peuvent également servir à répandre la haine et à harceler les autres.

Dans le cadre du Dialogue Citoyen Mondial sur l’Avenir d’Internet, nous voulons nous concentrer sur les sujets suivants, qui sont au centre du processus décisionnel et qui bénéficieront grandement de la parole citoyenne, de vos opinions.

« Mes données, vos données, nos données ». Cela nous amènera à aborder la question suivante : « Que doit-il arriver aux données produites par nous et par d’autres ? »

Garantir une sphère publique numérique solide. La question centrale est la suivante : « Comment lutter contre la diffusion de fausses informations en ligne et leurs conséquences ? »

Explorer et gouverner l’intelligence artificielle (IA). La question centrale ici sera de comprendre vos aspirations et vos appréhensions concernant l’IA et les priorités que vous voyez au niveau international.

Mes données, vos données, nos données

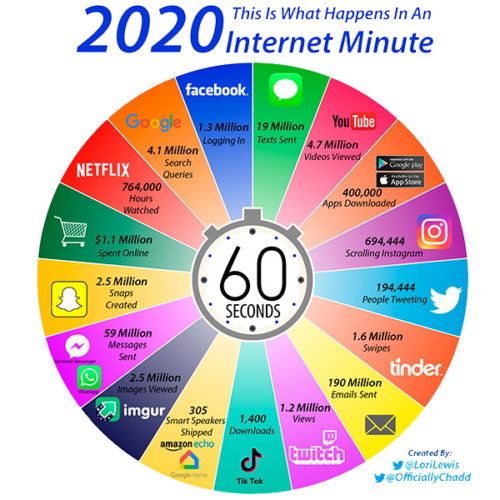

Nous laissons une trace en ligne : ce sont les données

Chaque fois que nous ouvrons un navigateur web, effectuons une recherche, nous connectons à une plateforme de médias sociaux ou même vérifions la météo en ligne, nous y laissons une trace des miettes numériques. Les trackers de sites web et les cookies qui leur permettent de suivre le temps que vous passez sur une page, le temps qu’il vous faut pour lire un article, les vidéos que vous regardez, etc. Chaque jour, environ 2,5 quintillions d’octets de données sont créés et stockés. C’est l’équivalent d’environ une heure de vidéo haute résolution, pour chaque personne sur la planète, créée chaque jour.

Les traqueurs web (trackers)

Les trackers sont des morceaux de code qui enregistrent vos préférences en ligne. Un exemple célèbre de tracker web est celui des « cookies internet » : de minuscules conteneurs de données qui permettent aux sites web de sauvegarder des données vous concernant sur votre appareil. La prochaine fois que vous visiterez ce site, au lieu d’apprendre à vous connaître à nouveau, il se souviendra de certaines caractéristiques vous concernant. D’autres traqueurs prennent la forme de scripts qui sont cachés sur les sites web – parfois dans un seul pixel – et fonctionnent en arrière-plan, enregistrant des choses comme votre adresse IP. Certains trackers vous suivent d’un site web à l’autre et enregistrent vos clics et autres activités au fur et à mesure.

Maintenant que nos appareils (ménagers) sont également connectés à Internet, ce nombre ne peut que croître. Nos montres intelligentes suivent nos pas et notre rythme cardiaque et renvoient ces données à la société qui les a produites ; nos assistants vocaux écoutent activement nos commandes, enregistrent et stockent ce que nous leur disons ; les compteurs d’énergie intelligents suivent et stockent la consommation d’énergie ; nos téléphones peuvent enregistrer silencieusement nos emplacements et envoyer ces données à divers développeurs d’applications et producteurs de téléphones.

La collecte de données n’est pas une nouveauté. Depuis des siècles, les humains ont peint leurs histoires sur les murs, les ont gravées dans des pierres ou les ont documentées sur papier. Ce qui rend la collecte de données numériques différente, c’est qu’il est devenu trivial de stocker de grandes quantités de données pendant de longues périodes et de relier les données existantes à de nouvelles sources de données. Et comme de plus en plus de nos vies se sont déroulées en ligne, il est devenu possible non seulement d’enregistrer et de stocker nos écrits et nos communications, mais aussi de recueillir des données sur la fréquence de nos communications, le nombre de fois que nous ouvrons un certain site web ou que nous recherchons un terme spécifique. Ces données sur les données sont appelées des méta-données.

Nos profils

En soi, chaque empreinte laissée derrière vous ne révèle que très peu de choses sur vous, mais une fois réunies, elles peuvent être utilisés pour créer des profils complets de vous : qui vous êtes, avec qui vous êtes, vos préférences, vos intérêts, vos habitudes, les habitudes de vos proches et la façon dont vous vous engagez dans les différents services numériques que vous utilisez chaque jour. Considérez-les comme des représentations virtuelles de vous-même.

Comment ces profils sont-ils établis ? Dans certains cas, les plateformes numériques que vous utilisez pour communiquer avec vos amis peuvent accumuler tellement d’informations sur vous qu’elles peuvent créer des profils complets de vous, sans aucune source de donnée externe. Ils utiliseront ce que vous leur donnerez sous forme de messages, de messages, d’annonces et de rediffusions. Dans d’autres cas, des « courtiers en données » passent l’aspirateur sur les traces des miettes de pain numériques que vous laissez en ligne et les combinent avec des sources de données publiques et des informations qu’ils achètent à d’autres accumulateurs de données tels que les sociétés de cartes de crédit.

Pour l’instant, nous n’avons que peu de contrôle sur les profils qui sont créés à notre sujet. Souvent, nous ne savons pas qui crée ces profils, s’ils sont exacts (ils ne le sont souvent pas) et nous avons peu de moyens de rectifier les erreurs qu’ils peuvent contenir. Cela est particulièrement problématique lorsque ces sources d’information servent de base à la décision de nous permettre ou non d’accéder à des services spécifiques (prêts, logement, etc.).

Comment les données vous concernant sont utilisées

Publicité

L’utilisation la plus courante de ces profils est la publicité. Avez-vous déjà reçu une publicité en ligne pour des chaussures, quelques instants après avoir cherché une nouvelle paire de bottes en ligne ? Ce n’est pas un accident. La trace des données que vous laissez en ligne est utilisée pour découvrir les annonces sur lesquelles vous êtes le plus susceptible de cliquer, ou les produits que vous êtes le plus susceptible d’acheter.

Votre attention

Les réseaux sociaux veulent que vous restiez engagés et utiliseront les données vous concernant pour comprendre comment maintenir votre attention. En fonction de ce que vous avez aimé ou posté précédemment, elles vous serviront un contenu qui correspond le mieux à vos intérêts. Une partie de ce contenu sera payée par les annonceurs, de sorte que la plateforme recevra un paiement chaque fois que vous cliquerez dessus. C’est l’une des raisons pour lesquelles tant de plateformes sont en mesure de vous offrir leurs services gratuitement, à vous, l’utilisateur.

Améliorer les produits numériques

Les données sont également utilisées par les fournisseurs de services numériques (les personnes qui créent les applications que vous utilisez) pour comprendre vos préférences et améliorer leurs services afin de mieux répondre à vos besoins. Par exemple, si vous cliquez sur un bouton et fermez ensuite le site web, ils peuvent conclure que le bouton ne fonctionne pas correctement et le réparer.

Coordination

Pendant cette pandémie COVID-19, les gouvernements ont commencé à recueillir des données sur les taux d’infection et les points chauds COVID-19. Si l’on peut dire beaucoup de choses sur l’efficacité de cette collecte de données, le sentiment général est que le fait de savoir ce qui se passe sur le terrain peut aider à coordonner les réponses. Cela est également vrai pour d’autres crises. Par exemple, peu après un tremblement de terre, les informations sur la densité de population ou sur les personnes qui se trouvaient chez elles au moment du séisme permettent aux organismes d’intervention en cas de catastrophe d’allouer efficacement les ressources disponibles.

Prise de décision (automatisée)

Les données numériques sont de plus en plus utilisées pour prendre automatiquement des décisions. Les algorithmes peuvent être formés sur des données de scanner oculaire pour apprendre à diagnostiquer des maladies oculaires spécifiques ; la reconnaissance faciale est largement utilisée dans les aéroports pour évaluer automatiquement qui vous êtes ; les compagnies d’assurance utilisent des données sur votre niveau de revenu, vos amis ou le quartier dans lequel vous vivez pour calculer votre prime ; les fournisseurs de prêts utilisent des données similaires pour évaluer votre risque de crédit.

L’équité et l’exactitude de ces décisions dépendent en grande partie de l’exactitude et de l’exhaustivité des données utilisées. Par exemple, les systèmes de reconnaissance faciale formés sur les visages blancs ont du mal à reconnaître les visages des personnes de couleur. Ou encore, une personne ayant d’excellents antécédents en matière de crédit peut encore obtenir une mauvaise cote de crédit alors qu’elle vit dans un quartier relativement pauvre. Vous en saurez plus à ce sujet dans la partie sur l’intelligence artificielle ci-dessous.

Évaluation de la menace

Les agences de sécurité utilisent de grandes quantités de données personnelles et agrégées pour déterminer si des individus représentent une menace pour la sécurité nationale. En 2013, des données divulguées par Edward Snowden ont révélé que l’Agence de sécurité nationale américaine avait recueilli des tonnes de données sur des personnes vivant aux États-Unis et à l’étranger. La NSA affirme qu’elle a besoin de ces données pour assurer la sécurité du pays. Les défenseurs de la vie privée estiment en revanche que cette quantité de données est envahissante et viole le droit des citoyens à la vie privée.

Comportement de contrôle

Les données numériques aident les entreprises et les gouvernements à surveiller les comportements des utilisateurs et des citoyens. Cette surveillance peut être utilisée pour encourager certains comportements (par exemple, s’arrêter à un feu rouge), tout en en empêchant d’autres (par exemple, publier des photos de nus sur les médias sociaux ou commettre un crime). Parfois, le contrôle prend la forme d’un coup de pouce, d’autres fois il prend la forme de scores de crédit social. Un scénario dans lequel chaque citoyen reçoit des points pour des comportements jugés socialement bénéfiques, tout en recevant des points négatifs lorsqu’il adopte des comportements socialement inacceptables. Ces systèmes de points peuvent ensuite être utilisés pour permettre aux individus d’accéder à des services tels que le logement, les transports publics ou le crédit.

Responsabilité

Parfois, nous avons besoin de données pour pouvoir responsabiliser les gens. Par exemple, les informations sur les dépenses publiques nous permettent à nous, le grand public, de détecter la corruption à un stade précoce.

Donner du sens à notre vie

Les chercheurs, les journalistes et autres penseurs s’appuient sur les données numériques pour nous aider à donner un sens au monde, aux gens, à la nature, à la société, à notre histoire, etc. Cette recherche nous aide à son tour à guérir des maladies, à définir des politiques ou à créer des solutions nouvelles pour des problèmes urgents.

Tout ne dépend pas de vous

Il est tentant de penser que les données que nous partageons en ligne ne concernent que nous, et que la décision de partager des choses sur nous-mêmes est une décision consciente. Mais ce n’est souvent pas vrai.

Beaucoup de données sont partagées. Prenez les données ADN par exemple. Vous pouvez décider de partager votre ADN avec un analyste pour mieux comprendre votre constitution génétique. Dans ce cas, vous révélez également des données sur les membres de votre famille (à naître) qui partagent votre ADN. Et il n’y a pas que les données génétiques qui sont partagées. Les messages que vous envoyez à vos amis, les images qui incluent plusieurs personnes et les histoires que vous avez créées en groupe représentent tous des exemples de données partagées.

Mais même lorsque les données ne concernent que vous, elles peuvent aussi être utilisées pour révéler des informations sur d’autres personnes. Si un étudiant d’une vingtaine d’années partage des informations sur ses préférences musicales en ligne, ces données peuvent être utilisées pour déduire les préférences musicales d’autres étudiants d’une vingtaine d’années. Les données sur vos revenus peuvent également être utilisées pour faire des déductions sur le niveau général des revenus dans le quartier où vous vivez.

Même la décision de ne pas partager les données peut finir par vous affecter : imaginez ce qui se passerait lorsque toutes les personnes en bonne santé décideraient de partager volontairement les données sur leurs habitudes d’exercice quotidien avec les compagnies d’assurance maladie. Elles pourraient recevoir certains avantages en échange de ces données. Vous, une personne en moins bonne santé, décidez de ne pas partager des données similaires par crainte que votre assurance maladie ne vous en veuille. Toutefois, en ne partageant pas ces données, votre assureur peut déjà en déduire que vous courez des risques plus importants pour votre santé et augmentera votre prime.

Parfois, vous n’avez même pas la possibilité de décider de partager ou non des données vous concernant. Il existe de nombreux cas où des données vous concernant sont collectées à votre insu. Les caméras de rue peuvent vous enregistrer à votre insu et la plupart des métadonnées sont recueillies en silence, en arrière-plan. Comment prendre des décisions concernant ce type de collecte de données ?

Pourquoi c’est important aujourd’hui

Les innombrables données numériques que nous recueillons sur nous-mêmes et sur notre environnement pourraient potentiellement servir l’humanité et améliorer notre vie. Les données sur nos comportements en ligne peuvent aider les scientifiques à faire des prévisions ; celles sur la conduite automobile aident les ingénieurs à construire des voitures qui sont moins susceptibles de provoquer des accidents ; celles sur notre santé pourraient permettre de nouveaux outils de diagnostic automatisés. Mais comme nous l’avons vu, la collecte et l’utilisation de données numériques peuvent également être préjudiciables aux individus et à la société dans son ensemble. C’est pourquoi il est important que nous ayons tous notre mot à dire sur ce que nous voulons collecter, comment nous voulons que ces données soient utilisées et dans quel but. Et nous devons avoir cette conversation dès maintenant.

Pourquoi ? Nous sommes arrivés à un point où notre capacité à participer à la société dépend de notre utilisation des outils numériques. Les annonces de politiques publiques sont de plus en plus souvent faites sur les plateformes de réseaux sociaux, les réunions professionnelles sont passées via Zoom ou Skype et l’inscription à des événements nécessite souvent un compte Facebook. Ces outils sont très pratiques et nous aident à nous connecter les uns avec les autres, même lorsque des pandémies nous enferment chez nous. Cependant, notre dépendance à l’égard de ces outils pour notre fonctionnement quotidien rend également plus difficile de faire de véritables choix sur les données que nous voulons partager. En d’autres termes, la décision à prendre entre partager des données avec une plateforme de réseaux sociaux et perdre la relation en ligne avec notre famille à l’étranger est difficile.

Dans le même temps, nos gouvernements, nos banques et nos services numériques s’appuient de plus en plus sur les données que nous partageons en ligne pour prendre des décisions nous concernant. Par exemple notre lieu de résidence, les ressources auxquelles nous avons accès et notre éligibilité à l’aide publique. Par conséquent, pour le meilleur ou pour le pire, ce que nous révélons sur nous-mêmes aujourd’hui peut avoir un impact significatif sur nos vies futures.

La question est donc de savoir comment nous prenons des décisions concernant ces données. Comment saisir la valeur sociale et économique des données que nous produisons, tout en réduisant les préjudices qu’elles peuvent produire ? Qui devrait être chargé de décider quelles données sont collectées et utilisées ? Doit-il s’agir de chacun d’entre nous individuellement ? Voulons-nous que nos gouvernements décident à notre place ? Ou faut-il laisser cette tâche aux organisations qui collectent les données ?

Par ailleurs, qui devrait bénéficier de toutes ces données ? Les entreprises qui les collectent et nous fournissent des services gratuits ? Ou bien toutes ces données doivent-elles d’abord et avant tout servir le bien public ? Voulons-nous répartir les bénéfices des données de manière égale ? Ou bien pensons-nous qu’il est juste que certains reçoivent une part plus importante du gâteau ?

Il existe différentes façons de voir les données

1. Les données en tant que ressource privée pouvant être possédée

Vous avez peut-être entendu des gens dire que les données sont le nouveau pétrole, une ressource qui alimentera la prochaine vague d’innovation. Mais si le pétrole est extrait de la nature, les données sont extraites des êtres humains et de l’environnement social. Cela soulève la question de savoir qui devrait être propriétaire de cette ressource. Est-ce la personne qui l’extrait ? Ou la personne de qui elle est extraite ?

Dans le premier cas, les données seraient détenues par les sociétés et autres entités qui collectent des données numériques. Il s’agit des moteurs de recherche, des plateformes de médias sociaux et des assistants vocaux. Ce sont eux qui investissent de l’argent et du temps pour construire les plateformes et qui offrent souvent leurs services gratuitement. Pourquoi ne pas leur permettre de posséder les données qu’ils collectent ? Et s’ils devaient donner ces données, continueraient-ils à offrir ces services gratuitement ?

Dans le second cas, les données seraient la propriété de ceux qu’elles concernent. Ce sont les utilisateurs des plateformes et des moteurs de recherche. Si les entreprises doivent gagner de l’argent avec des données vous concernant, ne devriez-vous pas bénéficier d’une part des bénéfices ?

Selon les deux points de vue, les propriétaires de données devraient être libres de décider qui a accès à leurs données et devraient pouvoir les vendre à profit. Une fois que les données sont vendues, l’ancien propriétaire perd le droit de prendre des décisions à leur sujet et le nouveau propriétaire peut prendre ces décisions. C’est un peu comme si nous achetions et vendions des livres, des vélos ou des maisons.

Les choses se compliquent un peu plus quand on sait que les données sont souvent prises d’une personne ou d’un processus. Dans ce cas, qui est propriétaire des données ?

2. Les données en tant que travail

Il s’agit d’une variante du modèle des « données en tant que ressources » qui soutient que la création de données est laborieuse : lorsque vous mettez des choses en ligne, partagez des images ou vous identifiez quelqu’un dans un message, vous accomplissez un petit travail (la création de données) pour lequel vous devriez être rémunéré.

Cette idée nous amène au droit à la compensation des données et met ces données à la disposition de toute personne qui contribue à leur création. Cependant, elle ne dit pas grand-chose sur le lien entre ce droit et le droit de contrôler les données vous concernant, même si elles sont créées par quelqu’un d’autre. Par exemple, lorsqu’une personne crée des données en écrivant un article sur une autre personne, cette dernière doit-elle également être indemnisée ?

3. Les données en tant que reflet personnel et droit humain

Au lieu de considérer les données comme une ressource à exploiter, nous pourrions les considérer comme le reflet de ce dont il s’agit. Vos relations se reflètent dans les messages que vous écrivez, vos modèles de comportement se reflètent dans la façon dont vous conduisez votre voiture dans une ville, vos habitudes sociales se reflètent dans les localisations enregistrées etc. Les données sont comme votre reflet dans un miroir.

Lorsque l’on considère les données de cette manière, il devient plus naturel de se demander qui doit les contrôler. Certains affirment que chacun devrait avoir le droit de décider de ce qu’il veut révéler sur lui-même dans un contexte donné. De plus, vous ne devriez jamais pouvoir vendre ces droits en vendant vos données. Les données ne sont pas de l’« or noir » : les droits fondamentaux sont inaliénables. Cela signifie que vous ne pouvez jamais les vendre, quelle que soit la somme d’argent qui vous est offerte. Tout comme vous ne devriez jamais pouvoir vendre votre reflet miroir, ou votre ombre.

Là aussi, les choses se compliquent un peu quand on sait que les données sont souvent le reflet de plusieurs personnes, ou le reflet d’un processus. Dans ces cas, qui détient le droit de décider de la collecte, de l’accès et de l’utilisation des données ?

4. Les données comme déchets toxiques

S’il existe de nombreuses raisons de collecter et d’utiliser des données, certaines associations soutiennent que les effets sont plus néfastes que positifs et comparent la collecte de données à l’accumulation de déchets nucléaires. Tout comme l’énergie nucléaire est porteuse de nombreuses promesses, elle est produit aussi des déchets toxiques qui sont difficiles à éliminer et qui ont une très longue durée de vie. On peut en dire autant des données. Si les données peuvent être utilisées pour des recherches qui profitent au bien public, leur sous-produit sous forme de surveillance et de contrôle est considéré comme dangereux (et permanent).

Outre le risque de surveillance, la collecte et le stockage des données ont également un impact sur l’environnement naturel. Certains experts ont estimé que d’ici 2025, l’industrie des communications représentera 20 % de la consommation totale d’énergie. Le stockage et le partage des données entre les services représentent une grande partie de ce chiffre. Par conséquent, l’un des arguments contre le stockage et l’utilisation des données est que nous ne disposons pas des ressources planétaires pour les accueillir.

Si l’on considère les données sous cet angle, la prochaine étape logique consisterait à limiter la création de données, à ne collecter que ce qui est strictement nécessaire et à se débarrasser de tout le reste.

5. Les données en tant qu’infrastructure

Wikipedia définit l’infrastructure comme « l’ensemble des structures et des installations fondamentales desservant un pays, une ville ou une autre région, y compris les installations nécessaires au fonctionnement de son économie ». Il s’agit notamment des autoroutes, des chemins de fer, des câbles Internet et des lignes téléphoniques. Étant donné l’importance croissante des données numériques pour le fonctionnement de la société actuelle, il n’est pas difficile de voir comment nous pourrions les considérer comme faisant partie de notre infrastructure de base.

Dans cette perspective, au lieu de laisser à l’individu le soin de décider comment il souhaite que les données le concernant soient collectées et utilisées, nous pourrions plutôt nous tourner vers les grandes collectivités ou les gouvernements pour déterminer collectivement la meilleure façon de mettre ces données à la disposition du bien public (en tant qu’élément central de l’infrastructure). Bien entendu, tout comme les besoins individuels et collectifs doivent être pris en compte lors de la construction d’une route, le droit à la vie privée d’un individu, ainsi que les externalités négatives de la collecte et de l’utilisation des données doivent être pris en compte lors de la prise de décisions publiques concernant les données. Toutefois, dans ce scénario, la décision finale reviendrait, par exemple, aux élus, ou aux communautés et réseaux qui dépendent des données pour le fonctionnement de leur société ou de leur économie.

Une complication de ce point de vue est qu’il laisse vague quant à savoir qui devrait décider : devrait-il s’agir de petits groupes de personnes (par exemple, votre famille) qui prennent les décisions ensemble ? Ou votre gouvernement national ? Et les réponses à ces questions changeraient-elles selon le type de données ou le cas d’utilisation ?

Qui devrait bénéficier des données (numériques) ?

Si les données sont si précieuses… Qui devrait en bénéficier ? Il existe plusieurs options :

- La personne sur laquelle portent les données : si des données me concernant sont utilisées, elles doivent me profiter et être utilisées d’une manière qui me profite – même si cela se fait au détriment de quelqu’un d’autre. Cette option suppose que les données concernent toujours quelqu’un.

- Les communautés : si des données me concernant sont utilisées, elles devraient profiter à ma communauté et être utilisées d’une manière qui profite à ma communauté (même si cela réduit les avantages pour moi) et qui minimise les préjudices pour cette communauté et ses membres. Cela suppose que nous puissions définir une communauté.

- La société dans son ensemble : toutes les données ne doivent être collectées et utilisées qu’à des fins qui profitent à la société dans son ensemble et qui minimisent les préjudices pour la société et ses membres. Cela suppose que la société est relativement homogène.

- L’entité qui collecte et utilise les données : Actuellement, ce sont les sociétés privées qui disposent du plus grand nombre de données. Dans cette option, les entreprises doivent collecter et utiliser les données comme elles le jugent bon. Ce sont elles qui investissent dans les nouvelles technologies et méritent d’utiliser les données qu’elles collectent. Dans cette option, les données sont entre des mains privées. Parfois, l’entité qui collecte les données est une entité publique.

- Personne : nous ne devrions pas collecter de données en ligne du tout.

Et vous ?

Vers une Sphère Digitale Publique solide

Qu’est-ce que c’est et pourquoi c’est important

Une incroyable opportunité

Jamais auparavant dans l’histoire de l’humanité nous n’avons eu accès à autant d’informations. Et la façon dont nous accédons à ces informations a énormément changé. Le nombre de vidéos, de livres et d’histoires que nous pouvons voir, lire et écouter a explosé. Nous choisissons ce que nous voyons, quand et sur quel appareil, nous lisons les nouvelles et nous apprenons de nouvelles informations sur le monde et les autres qui s’y trouvent.

Nous interagissons avec d’autres citoyens, avec notre gouvernement, avec des entreprises et toutes sortes d’organisations directement et sans pratiquement aucun filtre. Cela n’a pas toujours été le cas.

De la « sphère publique…

Lorsque nous parlons avec notre famille et nos ami.e.s, lorsque nous parlons avec nos collègues et nos pairs, nous faisons partie de ce que l’on peut appeler le « public ». Nous interagissons avec autrui et nous donnons et construisons notre opinion et nos points de vue sur des questions importantes pour nous et pour la communauté. Mais nous ne sommes pas les seuls à faire cela. Les journalistes et les gouvernements, les entreprises et les associations participent également à cette discussion sur l’avenir commun et sur des sujets importants pour la société. Ou drôle, ou divertissant. C’est ce que nous pouvons appeler la « sphère publique ». C’est un concept qui a été débattu pendant de nombreux siècles et dont la signification a profondément changé au fil du temps.

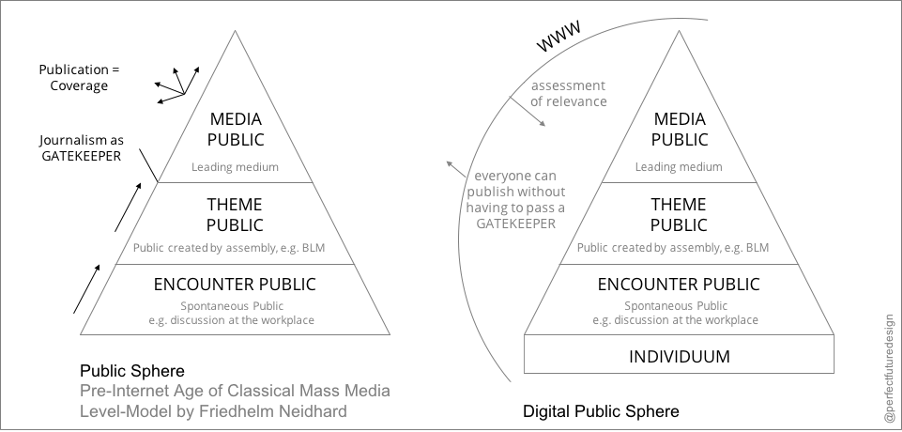

Traditionnellement et pendant une longue période, la sphère publique a été définie comme « l’ère des médias de masse ». Cela faisait référence au fait que les journaux, la radio et la télévision étaient les principaux canaux de ce débat public sur l’avenir commun. Pour illustrer cette situation, on peut penser à une pyramide :

Au bas, nous trouvons « vous et moi », des citoyens discutant en famille, sur leur lieu de travail, etc. Dans cet espace, chacun « envoie » des messages (appelons cela un artiste) et « reçoit » des messages (appelons cela un « public »). Nous appelons cela une performance et un rôle de spectateur.

Au milieu, nous trouvons des individus, des groupes et/ou des organisations qui se réunissent autour de thèmes spécifiques, par exemple l’environnement ou l’internet. Ces groupes sont plus enclins à envoyer des messages. Ce sont pour la plupart des « artistes ».

Au sommet de la pyramide, nous trouvons les « médias » qui produisent et distribuent des informations et des messages. Ce sont des artistes.

Donc, si vous voulez discuter de quelque chose qui concerne largement la société, le seul moyen est de passer par le niveau des médias. Et les journalistes jouaient un rôle de filtre.

… à la sphère digitale publique

La diffusion d’Internet a complètement changé la donne : Internet permet à chaque individu de publier des contenus. Ainsi, chacun est à la fois le public et l’artiste.

C’est très intéressant car cela brise la pyramide traditionnelle d’échange d’informations et ouvre une sphère publique très vivante et dynamique. Nous sommes en mesure de communiquer directement avec nos pairs citoyens, non seulement au niveau local mais aussi au niveau mondial. Des informations intéressantes, importantes et drôles peuvent être diffusées presque gratuitement dans le monde entier.

Par exemple, pendant la crise COVID, les agences de santé ont pu fournir chaque jour des données et des informations actualisées sur l’épidémie, qui ont été relayées sur les plateformes de médias sociaux afin que des milliards d’utilisateurs puissent les voir rapidement.

Cela conduit également à un défi essentiel qui est celui de la qualité de l’information : Comment s’assurer que ce que nous lisons et voyons en ligne est vrai ? Comment faire en sorte que personne ne soit lésé lorsqu’il est en ligne ?

Car si ce que nous voyons et lisons en ligne n’est pas de qualité, si nous pouvons être attaqués en ligne, alors la sphère publique numérique cesse d’être un lieu pour le bien de l’Humanité et devient un lieu toxique. Un lieu dangereux.

Plongeons dans les principaux arguments, questions et controverses.

Comment pouvons-nous trier la quantité d’informations ?

La première grande question est de comprendre quels sujets, parmi l’énorme quantité d’informations disponibles sur Internet, sont intéressants pour la communauté dans son ensemble et devraient être davantage partagés ? Au contraire, quels sont ceux qui sont inintéressants ou même nuisibles et qui devraient être moins ou pas du tout partagés ?

Aujourd’hui, le principal outil qui permet de répondre à cette question est appelé algorithme. Un algorithme est un logiciel (un programme informatique) qui trie les données automatiquement, sans intervention humaine. Il est bien sûr écrit par des humains. Mais il trie les données de lui-même.

Ainsi, dans la sphère publique numérique, la connexion entre le producteur et le récepteur d’un message est assurée par un programme informatique. Et une grande partie de cette connexion se fait par le biais de ce qu’on appelle les plateformes de médias sociaux et les moteurs de recherche.

Cela pose à nouveau la question du « gatekeeper ». À l’époque des médias, les journalistes étaient les gardiens de la communication. À l’ère du numérique, les gardiens sont les algorithmes et la société qui les développe. Cela a amené beaucoup de gens à critiquer le pouvoir des entreprises technologiques et des entreprises de médias sociaux.

Pendant longtemps, ces sociétés ont considéré que leur rôle n’était pas de vérifier les contenus mis sur leur plateforme, car ces contenus étaient produits par les utilisateurs et que leur liberté d’expression devait être préservée. Et c’est vrai. Les utilisateurs sont responsables de leur apparence et de ce qu’ils publient.

En même temps, les récents scandales liés aux processus électoraux nationaux ou à l’existence de contenus préjudiciables et racistes sur Internet ont poussé des entreprises comme Google, Facebook ou Twitter à agir et à affirmer leur responsabilité sociale et à commencer à contrôler les contenus mis sur leur plateforme pour détecter les contenus préjudiciables.

Certains États et organisations internationales ont également commencé à réglementer l’espace numérique.

Une sphère publique en bonne santé

Internet est là pour rester. Il est donc très important de définir les limites et les règles que nous voulons donner à cette nouvelle sphère publique numérique. Nous sommes à un moment où les règles sont façonnées et discutées, testées et améliorées. C’est pourquoi nous avons besoin de votre contribution.

Qu’en pensez-vous ? Quelle est pour vous la différence entre le public et le privé ? Y a-t-il une limite claire ? Et y a-t-il une différence entre la dimension « analogique » et la dimension « en ligne » ? D’après votre expérience de citoyen, à quoi devrait ressembler une sphère publique numérique saine ?

Bonnes nouvelles, mauvaises nouvelles, fausses nouvelles, vraies nouvelles

Qu’est-ce que la désinformation et pourquoi est-elle un problème ?

Une question très importante lorsqu’on parle de la sphère publique numérique est ce que nous appelons souvent les « fausses nouvelles » (fake news) ou, pour être plus précis, la « désinformation ». Il s’agit d’informations qui se fondent sur des informations empiriquement erronées ou qui les diffusent pour égarer les lecteurs. Mais toute désinformation n’est pas fausse. Certaines contiennent uniquement ou principalement des informations correctes, mais ces dernières sont utilisées de manière sélective pour tenter de déplacer le cadre de référence du débat et d’influencer le récit politique. C’est ce que l’on appelle la désinformation.

La désinformation est un phénomène très ancien. Par exemple, dès 1275, le roi Édouard Ier d’Angleterre a édité une « loi sur les discours séditieux » interdisant à quiconque de « citer ou de publier de fausses nouvelles ou de faux récits par lesquels la discorde ou l’occasion de discorde pourrait s’accroître entre le roi et son peuple ».

Le problème est que nous sommes particulièrement mauvais pour distinguer les fausses nouvelles des vraies en l’absence d’indices verbaux. Sans contexte, nous sommes perdus et avons tendance à croire n’importe quoi.

Les préjugés humains et les déficiences cognitives nous rendent sensibles à un contenu qui joue sur nos peurs et semble nous convaincre que nous avions raison depuis le début (« Tu vois, je savais que le gouvernement cachait quelque chose… », « Tu vois, je savais que les riches peuvent contourner les règles… »).

Pour aggraver les choses et comme nous l’avons vu auparavant, la principale différence aujourd’hui est que nous sommes dans une sphère publique numérique. La désinformation :

- peut facilement être partagée (elle peut même devenir virale, c’est-à-dire être partagée de manière exponentielle, rapide et large) ;

- Est instantanée ; dès que vous cliquez sur « envoyer », elle est en ligne partout.

- est bon marché : il est possible d’atteindre une grande partie de la population à un coût minime pour le fournisseur de désinformation

- l’anonymat et l’absence d’interaction en face à face réduisent la volonté de s’engager dans un comportement coopératif et augmentent les comportements et les discours agressifs

La liberté d’expression et ses limites

La liberté d’expression, qui est garantie à la fois dans les constitutions nationales et dans tous les traités universels et régionaux relatifs aux droits de l’Homme, constitue l’un des fondements essentiels de la société et l’une des conditions fondamentales du progrès et de l’épanouissement de chaque individu. Il est important de noter que sont protégées non seulement les informations ou les idées que tout le monde approuve, qui sont accueillies favorablement ou considérées comme inoffensives, mais aussi les idées qui peuvent offenser, choquer ou déranger. Parfois même, elles nécessitent une protection particulière. Les idées changent avec le temps et il peut être bénéfique pour tous de veiller à ce que de nouvelles idées puissent s’épanouir.

La liberté d’expression est en soi un droit essentiel qui permet de s’exprimer : hors ligne comme en ligne, car, pour beaucoup de gens, Internet est devenu l’un des principaux moyens de recevoir et de transmettre des informations et des idées. L’activité générée par les utilisateurs permet un échange d’idées sans précédent, instantané et (souvent) peu coûteux, et sans considération de frontières.

La vérité devrait régner librement. Mais elle a besoin d’aide. Comme le public mondial a dû l’apprendre, les services de médias sociaux en ligne ont été utilisés par de mauvais acteurs pour répandre la désinformation. Des États-Unis au Brésil, de l’Indonésie et du Mexique au Kenya, des courtiers en désinformation (certains ont été identifiés, d’autres restent anonymes) ont tenté d’influencer l’opinion publique et d’attaquer les critiques.

Oui, les idées doivent idéalement se débrouiller toutes seules. Les mauvaises idées qui ne font pas avancer le monde dans la bonne direction devraient idéalement tomber en désuétude. Mais en période de campagnes de désinformation stratégique, de désillusion d’une partie de la population à l’égard des idées traditionnelles sur la politique, d’influence croissante de manipulateurs magistraux en politique et de montée des mouvements nationalistes dans le monde, cela ne suffit pas. La vérité a besoin d’aide, d’autant plus que les mensonges stratégiques sont souvent liés à (ou conduisent à) des violations des droits de l’Homme, souvent à grande échelle.

La désinformation est-elle un vrai problème ?

Les études sur la désinformation aboutissent à des résultats divergents. D’une part, l’impact concret de la désinformation est difficile à cerner, bien qu’il ne soit pas inexistant. D’autre part, les acteurs de la désinformation semblent occuper une part disproportionnée de l’actualité concernant les pratiques des médias en ligne. Cela renforce l’impression qu’Internet peut être utilisé comme un forum efficace pour la désinformation. D’autres affirment que la principale menace de la désinformation est de faire en sorte que tout le monde se dispute plus et se fasse moins confiance (et aux sources d’information fiables).

D’une part, la confiance dans les institutions traditionnelles – médecins, journaux – décline lentement et les gens commencent à rechercher des informations et des opinions alternatives en ligne. D’autre part, la diversité des nouvelles et des opinions en ligne permet aux lecteurs d' »échapper » facilement aux nouvelles qui ne correspondent pas à leur opinion et de rechercher des nouvelles qui leur donnent un sentiment de sécurité et de compréhension en réaffirmant leurs propres préjugés (même et surtout lorsqu’ils ont des opinions marginales ou minoritaires).

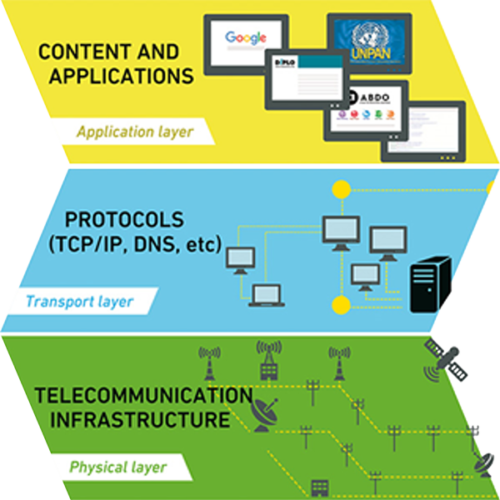

Lutter contre la désinformation

Le rôle des Etats et des gouvernements

Les États ont la responsabilité première et l’obligation ultime de protéger les droits de l’Homme et les libertés fondamentales, y compris dans l’environnement numérique. Conjointement à l’obligation de respecter leurs engagements en vertu du droit international des droits de l’Homme, ils doivent introduire des cadres réglementaires, y compris des approches d’autorégulation ou de co-régulation, qui permettent un traitement différencié des expressions en ligne, y compris des recours efficaces et appropriés. Mais il ne suffit pas que les États n’interfèrent pas avec la liberté d’expression, ils ont aussi l’obligation de protéger les droits de l’Homme et de créer un environnement sûr et favorable qui permette à toutes les personnes de « participer au débat public et d’exprimer sans crainte des opinions et des idées, y compris celles qui heurtent, choquent ou dérangent les représentants de l’État ou tout autre secteur de la population ».

Bien entendu, les États ne sont pas les seuls acteurs à garantir les droits de l’Homme en ligne. Les intermédiaires d’Internet ont eux aussi des devoirs en vertu du droit international et national.

Les internautes s’engagent de manière disproportionnée dans des contenus à sensation. Les acteurs du marché de la désinformation utilisent les préjugés humains et les déficiences cognitives pour inciter les internautes à consommer de la désinformation. Cela signifie-t-il que les États devraient interdire la désinformation et criminaliser les fournisseurs de désinformation ?

Certaines désinformations sont déjà illégales, mais pas en grande partie. Si de nouvelles règles limitant le droit de diffuser des contre-vérités sont jugées nécessaires, il faut envisager de limiter les restrictions à la liberté d’expression.

Dans ce cas, le rôle des plateformes qui distribuent l’information devient particulièrement important, y compris lorsque les acteurs étatiques refusent de faire respecter les droits de l’Homme en ligne ou d’activer les lois destinées à lutter contre la désinformation et à réprimer la dissidence.

Le rôle des plateformes

Les entreprises doivent-elles (être autorisées à) continuer de véhiculer des informations désobligeantes, même si elles sont largement partagées et qu’elles génèrent du trafic vers leurs sites et peuvent donc être monétisées ? Ou est-il préférable – et plus responsable – de supprimer rapidement les contenus mensongers ou préjudiciables à la cohésion sociale et de prendre clairement une nouvelle mesure de comportement inauthentique coordonné, comme les grandes entreprises de médias sociaux ont commencé à le faire avec succès ?

Les gens peuvent utiliser leur propre opinion pour juger de la véracité du contenu. Si un contenu est supprimé, on peut avoir l’impression qu’une plateforme est politiquement biaisée. Si les plateformes peuvent supprimer du contenu en vertu de leurs conditions de service, il existe souvent une tension entre celles-ci et les lois nationales qu’il faut appliquer. Des contenus sont illégaux dans certains pays, et légaux dans d’autres. Il est très difficile de prouver qu’un type de contenu est erroné et même s’il est correct, il peut être dangereux pour la société s’il déplace le cadre de référence qui ne contient que des « vérités » très sélectives.

Mais est-ce une bonne idée de demander aux plateformes d’évaluer la justesse du contenu et la fiabilité de ses auteurs et de marquer le contenu comme tel ? Cela entraîne-t-il une plus grande confiance – ou les utilisateurs se sentent-ils privés de leurs droits et encore moins confiants envers la plateforme ? La suppression des contenus problématiques n’est pas la meilleure solution.

Pourquoi ne pas coopérer avec les vérificateurs de faits et fournir des avis sur le contenu qui pourrait être problématique ? Les lecteurs pourront alors voir immédiatement si une information est réellement fausse et quel est le niveau de confiance que mérite l’auteur d’un article ou d’une vidéo. Les utilisateurs peuvent être invités à contribuer à cet exercice de vérification des faits. Les sociétés de médias sociaux peuvent ensuite utiliser des algorithmes pour dévaloriser les informations erronées et décourager le partage. Si les utilisateurs choisissent de partager un contenu problématique, ils sont immédiatement avertis. Des liens peuvent conduire les utilisateurs à une correction, comme une étude de confiance sur le sujet ou un article d’un organisme de presse établi.

Les utilisateurs devraient-ils être tenus pour responsables ?

Une autre solution consiste à responsabiliser les utilisateurs. Finalement, tout citoyen devrait être responsable de ce qu’il partage et voit en ligne. Alors pourquoi ne pas se concentrer sur l’éducation des citoyens pour qu’ils sachent quand une nouvelle peut être une désinformation. Si les citoyens ont la possibilité de signaler facilement un contenu douteux, peut-être passeront-ils à l’action et, grâce à l’intelligence collective, la désinformation diminuera dans la cote des algorithmes.

Au-delà d’une possibilité technique, les citoyens pourraient être soutenus par des programmes d’éducation à la « culture numérique » qui leur permettraient de mieux juger et naviguer dans les informations qu’ils voient en ligne et de mieux juger les contenus qu’ils publient eux-mêmes.

Qu’en est-il de la société civile et des médias ?

Une autre approche consiste à s’appuyer sur le réseau des acteurs qui travaillent dans le domaine de l’information. Les journalistes devraient donc peut-être aider à trier le flux d’informations. Cela en ferait à nouveau des gardiens. Mais peut-être que cela ferait aussi d’eux la meilleure défense contre la désinformation. Les journalistes ont lancé de telles initiatives dans le monde entier et ont mis en place des plates-formes de vérification des faits.

Gouverner l’intelligence artificielle

Qu’est-ce que l’Intelligence Artificielle et pourquoi c’est important

Au-delà de l’engouement médiatique

L’intelligence artificielle (IA) et l‘apprentissage automatique (AA) sont deux notions qui sont beaucoup utilisées de nos jours. Ces technologies sont présentées soit comme la solution qui permettra de sauver le monde, soit comme la dernière étape avant l’apocalypse. Mais à vrai dire, il existe un véritable débat sur ce que sont réellement ces technologies et sur ce qu’elles peuvent réellement faire ou pourront faire à l’avenir.

Beaucoup ont essayé de définir le terme « IA », mais il n’existe pas encore de définition acceptée par tous. Souvent, les définitions sont très vagues, ce qui rend difficile la réelle compréhension de l’IA. Par exemple, dans une définition générale souvent citée, l’IA est décrite comme « une technique qui permet aux systèmes de calcul d’imiter tout type d’intelligence ». En termes simplifiés, cela signifie qu’une machine est capable de résoudre des problèmes spécifiques. Bien qu’il existe de nombreuses idées mystiques et scientifiques fictives sur l’IA, aujourd’hui, seuls des problèmes très bien définis peuvent être résolus par les systèmes d’IA. Ce domaine est souvent appelé « IA étroite« . Par rapport à l’IA étroite, l’IA générale fait référence aux systèmes qui peuvent effectuer toute tâche intelligente qu’un humain serait capable d’effectuer.

Comme l’IA générale est encore plus du domaine de la science-fiction et encore très hypothétique, nous nous en tiendrons aux applications de l’IA étroite que l’on peut réellement trouver sur le marché. Pourquoi est-il si difficile de trouver une définition qui soit largement acceptée ? La raison est que, jusqu’à présent, même l’intelligence humaine n’a pas été correctement définie. Sans parler de l’intelligence animale. Pensez-y. Qu’est-ce que vous considérez comme vraiment intelligent ? Outre la question de l’intelligence elle-même, il y a aussi un désaccord sur ce que comprend l’intelligence artificielle. Alors que certains considèrent l’IA comme une approche technique, d’autres la définissent comme la combinaison de logiciels, de matériel et de données. En tout cas, l’IA comprend divers outils et méthodes.

Domaines d’application actuels de l’AI

Examinons brièvement quelques domaines d’application que vous connaissez peut-être.

- La reconnaissance vocale : Siri d’Apple et Alexa d’Amazon comprennent tous deux des systèmes intelligents. Ces systèmes utilisent l’IA pour reconnaître les entrées vocales.

- La personnalisation : Plusieurs services en ligne comme les plateformes de médias sociaux ou Netflix et Amazon utilisent l’IA pour personnaliser le contenu présenté sur les pages web. Les services en ligne tirent des enseignements de votre comportement et de celui des autres utilisateurs, par exemple en ne regardant que des thrillers ou en achetant principalement des romans de science-fiction. Par conséquent, le contenu qui correspond le mieux à vos intérêts vous est recommandé.

- Filtrage du courrier électronique : Les services de courrier électronique utilisent l’IA pour distinguer, par exemple, le spam des courriers électroniques pertinents. Certains fournisseurs de services filtrent même les courriels entrants qu’ils considèrent comme de la publicité ou des médias sociaux dans leurs dossiers respectifs.

Filtrage des candidats : Certaines entreprises qui reçoivent beaucoup de candidatures d’employés utilisent l’IA pour filtrer les candidatures appropriées des candidatures moins appropriées. L’IA permet de faire une présélection des candidatures entrantes. - Diagnostic clinique : en médecine, l’IA est de plus en plus utilisée pour soutenir le travail des médecins dans leur diagnostic.

Bien sûr, il y a beaucoup plus de domaines d’application. Certains d’entre eux ont un impact incroyablement positif sur les individus et la société dans son ensemble et offrent de grandes possibilités. Dans d’autres applications, cependant, il s’avère que l’IA discrimine et désavantage certains groupes de personnes. Nous allons maintenant examiner pourquoi ces applications peuvent entraîner des problèmes de responsabilité, de partialité, de transparence, de qualité des données ou d’autres problèmes éthiques. Pour ce faire, nous nous concentrerons d’abord sur l’AA, à laquelle l’IA doit son essor ces dernières années.

Qu’est ce que l’Apprentissage Automatique ?

En tant que catégorie faisant partie de l’IA, l’AA est beaucoup plus facile à définir. L’AA désigne les algorithmes et les techniques qui se connectent et s’enrichissent entre eux lorsqu’ils sont confrontés à des données, des observations et des interactions avec le monde environnant. Commençons par le commencement.

Les algorithmes sont des directives pour résoudre une tâche. Les programmeurs (un être humain) écrivent des algorithmes pour indiquer à un ordinateur comment résoudre un problème. Ces algorithmes construisent essentiellement le monde numérique. En nous donnant des règles et des instructions, les algorithmes organisent les données et nous fournissent des services et des informations.

Les algorithmes AA sont un type particulier d’algorithme. Au lieu d’être programmés par des programmeurs humains, les algorithmes AA apprennent d’eux-mêmes par une approche statistique. Cela signifie que les algorithmes AA sont capables de s’ajuster, de faire évoluer leurs paramètres de départ de manière autonome et de développer leurs propres règles, en construisant une représentation statistique de l’environnement qui leur est donné. Ces algorithmes ne contiennent pas de règles étape par étape, mais plutôt des instructions sur la manière d' »apprendre » et de passer outre les paramètres. Ce processus d’apprentissage est souvent aussi appelé » formation d’un algorithme de AA ». Les algorithmes AA sont particulièrement efficaces pour identifier des modèles dans de très grands ensembles de données, grâce à leur approche statistique. La plus-value de l’AA est d’utiliser des ordinateurs pour des opérations qui, autrement, auraient été trop compliquées, voire impossibles à coder manuellement. Au cours de la dernière décennie, les progrès de l’AA ont conduit à de grandes améliorations dans différents domaines où les problèmes sont résolus en trouvant des modèles dans de très grands ensembles de données, comme dans les cas d’utilisation mentionnés ci-dessus ou dans la traduction, la reconnaissance d’images et bien d’autres encore.

Si tous les AA peuvent être considérés comme des IA, cette affirmation n’est pas vraie dans le sens inverse. Par exemple, une calculatrice ordinaire pour l’école est beaucoup plus rapide dans le calcul de certaines équations qu’un être humain moyen. Par conséquent, elle peut être considérée comme une application de l’IA. Cependant, cette calculatrice scolaire repose sur des règles fixes établies par les humains et ne peut pas apprendre toute seule : ce ne sont pas des systèmes d’apprentissage automatique.

Le processus d’apprentissage automatique

Grâce au réseau, à la langue et au carnet d’adresses, nous pouvons aujourd’hui utiliser les médias sociaux, communiquer par courrier électronique et sur d’autres plateformes, rechercher des informations, écouter de la musique, regarder des vidéos, acheter des biens et des services… Internet a changé et amélioré le travail des grandes industries, telles que l’industrie manufacturière, les soins de santé et les transports, ainsi que celui de l’administration publique et des gouvernements.

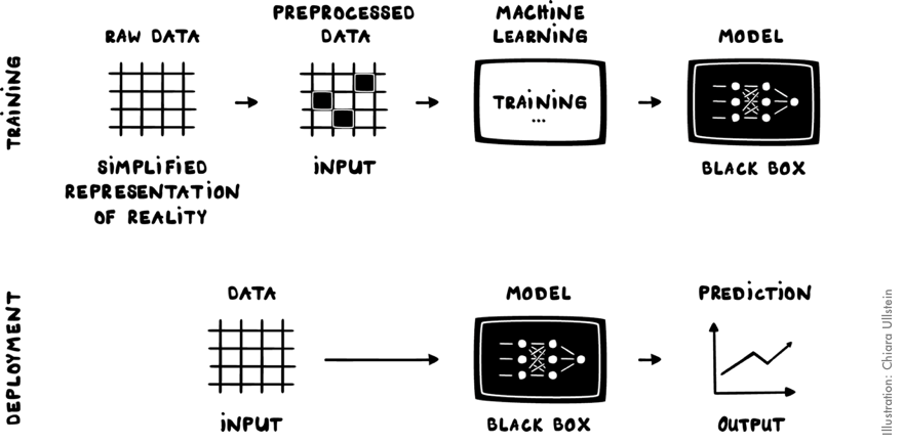

Comment fonctionne l’apprentissage automatique ? Et qu’est-ce que cela signifie réellement de construire un algorithme ? Ne vous inquiétez pas, il ne deviendra pas technique. Dans la figure ci-dessous, vous pouvez voir un processus simplifié d’AA avec des étapes allant de la collecte de données à l’utilisation de l’algorithme qui s’est construit dans un contexte spécifique. Bien qu’il existe plusieurs méthodes d’AA, nous allons passer par une méthode exemplaire afin d’introduire certains processus habituellement impliqués. En général, le processus d’AA de la méthode exemplaire choisie peut être divisé en deux phases :

- Premièrement, l’algorithme de AA doit être formé. Le résultat de ce processus de formation est le modèle de AA.

- Deuxièmement, le modèle est ensuite déployé dans le domaine d’application souhaité. Le résultat de cette étape est une prédiction, par exemple la probabilité qu’un patient ait une tumeur cancéreuse ou la probabilité qu’un candidat à l’emploi soit un bon candidat pour l’entreprise.

Examinons plus en détail ces deux phases simplifiées.

Dans la première étape de cette phase de formation simplifiée, des données sont collectées. Les données peuvent être collectées par des personnes utilisant plusieurs méthodes, par exemple en réalisant des questionnaires ou en prenant des photos, ou encore automatiquement (collectées ou générées) par des ordinateurs.

Dans la deuxième étape, les données collectées sont traitées si nécessaire. Si c’est le cas, dans cette partie du processus, les données pertinentes sont séparées des données non pertinentes. Cette étape est souvent aussi appelée prétraitement. Le prétraitement peut également signifier que les données sont augmentées, afin d’avoir des données plus propres et plus précises. Le résultat de cette étape est un bel ensemble de données de formation.

Ces données de formation sont ensuite utilisées comme données d’entrée pour le processus de formation proprement dit. Au cours de ce processus, un algorithme d’apprentissage « apprend » à partir des données de formation saisies. L’apprentissage consiste ici à identifier des modèles dans les données d’entrée par une approche statistique et à générer un nouvel ensemble de règles basées sur les modèles trouvés.

Essentiellement, un nouvel algorithme est créé. Ce nouvel algorithme est le résultat du processus de formation et est appelé modèle AA. Un modèle AA est souvent appelé « boîte noire », car selon l’algorithme d’apprentissage choisi, il est en fait très compliqué de comprendre ce qui se passe à l’intérieur de l’algorithme.

Avant de passer au déploiement de ce modèle de AA, une dernière remarque : Si vous entraînez un algorithme d’apprentissage séparément avec trois ensembles de données différents en entrée, vous obtiendrez trois modèles de AA distincts. Cela signifie qu’un type d’algorithme d’apprentissage peut être utilisé pour générer des modèles de AA pour des domaines d’application très différents, par exemple la traduction de langues et la prévision boursière.

Une fois que le modèle a été formé, il peut être appliqué à d’autres cas. Pour cette phase de déploiement, les nouvelles données sont prises en compte. Ensuite, la magie de la prédiction se produit : Le modèle que vous avez formé fait une prédiction sur le nouveau domaine d’application. Ici, il est important de se rappeler que toute prédiction sera toujours basée sur les modèles trouvés dans les données de formation pendant la formation.

Parfois, tout ce processus d’AA est mené par une seule personne, parfois il y a une énorme équipe derrière. Selon le projet, cette phase peut être conclue en très peu de temps ou prendre très longtemps. En outre, elle est réalisée aussi bien dans le milieu universitaire que dans l’industrie. En fait, il existe un grand nombre de tutoriels, donc avec l’aide adéquate, vous pourrez également former un petit modèle d’AA (pas si complexe) et le déployer.

Quelques défis de l’apprentissage automatique

On utilise les IA pratiquement partout. Elles sont d’un grand soutien et contribuent à rendre la vie plus facile. Les décisions prises (ou les suggestions de décisions) par l’IA peuvent également avoir de graves répercussions sur la vie des gens.

En particulier, le’AA peut devenir très complexe et offrir de nombreuses sources d’erreur. Par exemple, des erreurs peuvent se produire lors de la collecte de données ; imaginez une collecte de données incorrecte ou biaisée ou une documentation de données erronée. Lors de la préparation des données, les facteurs pertinents peuvent être mal filtrés. Pendant le processus de formation, des erreurs peuvent se produire dans la programmation proprement dite et dans la sélection des paramètres. Lors de l’utilisation du modèle précédemment formé, il peut arriver que les nouvelles données du champ d’application ne correspondent pas à la situation précédente. Enfin, les résultats peuvent bien entendu être mal interprétés.

Au niveau de la société, un grand danger est que les données utilisées pour le processus de formation soient considérées comme parfaites / sans erreurs. Un ensemble de données parfait nécessiterait l’enregistrement de tous les aléas possibles qui constituent ou influencent une situation. En réalité, cela n’est jamais possible. Les données ne sont toujours qu’une représentation simplifiée de la situation avec un nombre limité de facteurs pris en compte. C’est particulièrement le cas lorsqu’il s’agit de données sur nos sociétés.

En effet, les données qui sont censées représenter notre société incluront toujours tous les problèmes et les inégalités de notre monde, car ils existent tout simplement. Ces structures (ou modèles) sont apprises par l’algorithme AA et sont ensuite également reflétées dans la prédiction finale. Cela peut conduire à des prévisions biaisées au détriment des groupes sociétaux qui sont par exemple moins représentés dans l’ensemble de données, même si l’ensemble de données peut représenter la diversité de la société.

En d’autres termes : des déchets entrent, des déchets ressortent

Dans le cas d’un biais dans l’AA, cela signifie que des données biaisées entraîneront également des prédictions biaisées. Et parce que, comme mentionné ci-dessus, la force principale de l’AA est de trouver des modèles dans les données et d’en tirer des conclusions, les données utilisées ont un rôle essentiel pour l’AA. En fait, la qualité des résultats du AA dépend fortement de la qualité et de la quantité des données. Pour que l’AA donne de bons résultats, il est important que les ensembles de données soient suffisamment grands. Habituellement, la taille des données dépasse la quantité de données que les humains seraient capables d’analyser correctement. Cependant, il n’est pas toujours facile de trouver de bons ensembles de données déjà disponibles ou de collecter soi-même de bonnes données. C’est par exemple le cas lorsqu’il s’agit de phénomènes rares ou de contextes sociétaux difficiles à quantifier. Lorsque les ensembles de données ne sont pas assez bons ou sont simplement trop petits, les résultats de l’AA peuvent facilement manquer de précision et être de mauvaise qualité. Il est intéressant de noter que de nombreuses avancées dans les domaines de l’IA et de l’AA ne peuvent pas être attribuées à des algorithmes très innovants, mais que c’est plutôt en raison de la grande quantité de données disponibles que les modèles d’IA fournissent des prévisions prometteuses.

Qui est responsable ?

Tout comme l’IA, l’AA est un terme générique et comprend de nombreux outils différents, par exemple l’apprentissage approfondi. Selon l’outil appliqué, il est difficile de comprendre comment un système d’AA a atteint un certain résultat, car la logique des systèmes est parfois difficile à comprendre. Il s’agit là d’un problème majeur : Qui est responsable (redevable) des résultats de l’utilisation de l’IA ? En cas d’accident ? Un mauvais diagnostic ? Ou d’une discrimination à l’encontre d’une personne ?

La transparence peut contribuer à garantir la responsabilité, par exemple comment une application de santé basée sur l’AA en est-elle arrivée à prévoir une certaine maladie ou pourquoi la voiture en autopropulsion a-t-elle pris un virage à gauche et non à droite ?

Il est important de comprendre comment les modèles amènent à ces résultats pour déterminer la responsabilité, notamment en cas de mauvaise décision ou d’accident.

Toutefois, de nombreux modèles d’AA, tels que les algorithmes d’apprentissage profond, sont très complexes et constituent plutôt des boîtes noires que des éléments proches de la transparence, ce qui rend par exemple les problèmes de biais difficiles à résoudre. Par conséquent, si un domaine d’application nécessite un moyen clair d’identifier les responsabilités, il peut être bon de choisir un outil de blanchiment d’argent qui a une logique moins compliquée, même s’il produit potentiellement des résultats moins précis. Outre la complexité du modèle, des problèmes de transparence se posent également en ce qui concerne le secret d’État ou d’entreprise. De nombreux processus de blanchiment d’argent sont secrets et ne peuvent être contrôlés par le public.